Duże firmy i chyba wszystkie korporacje, mają swoją własną politykę odnośnie używania komputerów stacjonarnych, które zostały oddane do dyspozycji pracowników rozsianych w poszczególnych placówkach na szerokim obszarze (województwo, kraj, świat). Muszą tak robić gdyż w przypadku gdy w sieci wewnętrznej jest kilka tysięcy komputerów, nie byłoby możliwe opanowanie i kontrola tych maszyn tak, aby ich praca przebiegała bez przeszkód i była bezpieczna dla pojedynczej maszyny jak i całej sieci.

Niestety jest to miecz obosieczny. Narzucone z góry standardy wymuszają aby pracownik działał na koncie z ograniczonymi uprawnieniami bez możliwości skorzystania z konta administracyjnego. Nie ma on możliwości wgrania konkretnego programu (brak uprawnień do działań administracyjnych). Problem powstaje w momencie gdy chcemy skorzystać z konkretnego oprogramowania, które podniesie poziom bezpieczeństwa IT, a nie wolno nam tego zrobić. Jak to ominąć?

Przyjrzyjmy się następującemu przypadkowi. Sprzedawca pracuje w dużej firmie, która ma mniejsze placówki handlowe rozsiane w wielu miastach (sklepy detaliczne). W takim sklepie znajduje się komputer z Windows 10, pracownik korzysta z konta z ograniczonymi uprawnieniami. Jest to słuszne podejście gdyż praca na koncie o ograniczonych możliwościach decyzyjnych, eliminuje skuteczność blisko 90%-ent ataków. Niestety, ale konfiguracja komputera kończy się na wgraniu podstawowych programów. Często nie wystarczających użytkownikowi. Te czynności prawie w ogóle nie zabezpieczają danych jakie znajdują się na dyskach.

W przypadku przetwarzania danych osobowych lub innych danych wrażliwych, RODO nakazuje, aby podjęto wszelkie środki, mające zapewnić odpowiedni poziom bezpieczeństwa danych osobowych. Z niezaszyfrowanego dysku twardego można pobrać 100% danych do późniejszej analizy (klonowanie dysku, kopiowanie plików przez LiveCD o ile BIOS pozwala) i spokojnie pracować nad wydobyciem z nich kluczowych informacji w innym miejscu.

Aby skutecznie zabezpieczyć te dane musisz używać oprogramowania szyfrującego oraz stosować silne hasła, które są zmieniane nie rzadziej niż co 30 dni.

Hasła dostępu

Bez możliwości użytkowania menadżerów haseł pracownik będzie ciągle modyfikował jedno hasło tworząc łatwe do złamania kombinacje albo będzie zapisywał hasło na kartce w notesie lub w komórce.

Nie polecam trzymania takich danych w telefonach a już na pewno tych z rozbudowanymi systemami operacyjnymi (np. Android). Poziom zabezpieczenia może być w miarę wystarczający jeśli stosujemy np. szyfrowaną notatkę, ale to również wymusza używanie hasła dostępu, aby ją odblokować. Błędne koło. Poza tym istnieje duże prawdopodobieństwo, że ktoś podejrzy co mamy na ekranie. Dodatkowym problemem jest aktualne oprogramowanie, które w większości modelach telefonów niższej klasy, takowe nie jest.

Zapisywanie hasła w notesie jest dużo bardziej intymne o ile zastosujemy kilka trików, które zafałszują zapisane hasło. Więcej o tym tutaj.

Obecnie za najlepszą metodę uznaje się stosowanie menadżerów haseł. Wybierz najlepiej ten z rodziny Open Source a nie ze stajni korporacji lub innej pomniejszej firmy. Oprogramowanie o otwartym kodzie źródłowym zapewnia większą świadomość tego co jest w środku i jest kontrolowane, sprawdzane i profesjonalnie audytowane przez wielu programistów. Nie zalecam używania menadżerów haseł skorelowanych z przeglądarką.

Kilka propozycji menadżerów haseł:

- KeePass + jego odmiany

- LastPass

- Sticky Password

- Password Safe

Rozwiązanie problemu

Używaj programów typu portable.

Standardowo w systemach Unix / Linux oraz Windows, aby móc skorzystać z funkcji dodatkowego oprogramowania musimy zainstalować go w systemie. Jeżeli autor programu przewidział taką możliwość możemy używać tego samego programu bez konieczności przeprowadzania procesu instalacji. Wszelkie konieczne biblioteki i skrypty są załączone w jednym katalogu.

Jak bezpiecznie wykonać całą procedurę prześledzimy na przykładzie programu KeePassXC 2.4.3-Win64 (menadżer haseł) z uwzględnieniem systemu Windows:

- wchodzimy na stronę programu i pobieramy program w wersji portable – Portable ZIP archive – KeePassXC 2.4.3-Win64

- po pobraniu paczki należy sprawdzić czy podczas pobierania nikt niczego nam w nim nie modyfikował. Musimy porównać w tym celu wartości pliku oryginalnego z tym pobranym:

PGP signature

Jak to wygląda od środka możecie zobaczyć poniżej:

—–BEGIN PGP SIGNATURE—–

iQEzBAABCAAdFiEEweTLo61406/YlPngt6ZvA7WQdqgFAl0ASVsACgkQt6ZvA7WQ

dqjN8wf/bx4ieGWaZZo20OLBwL90iiD8K7+tYjvi+hOktb10SvSxCFfboFozplM3

mGpwBlZLA4izzEvEs5/JH6LKTvSscr81LJAHxxNRVsKLRTQRiQbEUvybRU0te7gq

ReUL4gOW3HCS5rS49e69hWQ8jnuJUP0GrkFOp6u9g3evuQJdztH6UFbvqte4eO4P

v5tl9OtoKBbsnD69DNG+i9Gdz9BpF+hkFtDTGICKpktVKS4Pf+Uq/I30ktdK7BAL

t1GkzC8mhZ6IFzVTl7wFcTc2cKjECV+CfKriR/phnYSjo0Mz182kcJ1KLV5grvu7

4fTPK4fO9/DwMmC4fpXhGQt/rHeu/g==

=r53l

—–END PGP SIGNATURE—–

-

- SHA-256 digest

d4ca12cd07b1d6aa25cd1a584cf7d9e5bfcf59ea2f67eed8a4862a5d397b30f2 *KeePassXC-2.4.3-Win64-portable.zip

- Jeśli wartości są takie same, to wypakowujemy plik .zip do katalogu (najlepiej o tej samej nazwie).

- W wypakowanym katalogu szukamy pliku z rozszerzeniem .exe. W naszym przypadku będzie to plik o nazwie: KeePassXC. Jeżeli na swoim komputerze nie widzisz rozszerzenia pliku to szukaj tego, którego typ jest opisany jako „Aplikacja”.

- Dwukrotnie klikamy na plik. Możemy zacząć używać program.

Wyliczanie sum kontrolnych

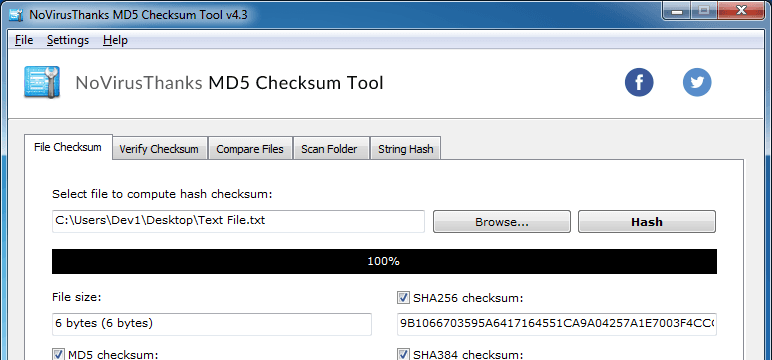

Jak wyliczyć sumę kontrolną pobranego pliku? Autor programu podaje na stronie wyliczoną sumę kontrolną (SHA-256). My wyliczymy swoją (dla pobranego pliku) przy pomocy programu np. NoVirusTchanks MD5 Checksum Tool.

W programie mamy kilka zakładek ale nas będą interesowały dwie:

- Sumy kontrolne plikuTa zakładka służy do wyliczania sum kontrolnych konkretnego pliku, który należy wskazać programowi podając ścieżkę do pliku na dysku. Program wyliczy sumy kontrolne dla – MD5, SHA1, SHA256, SHA384, SHA512.

- Zweryfikuj sumy kontrolne plikuW tej zakładce wskazujemy plik oraz wcześniej wyliczone sumy kontrolne dla pobranego pliku. Program zweryfikuje poprawność wyliczenia i sprawdzi czy obliczona suma jest zgodna z plikiem źródłowym.

To z której metody skorzystasz zależy od ciebie.

Aktualizacja programu typu portable

Tak samo jak w przypadku zainstalowanego programu musisz pamiętać o aktualizacji. Najlepiej jeśli można ustawić w programie opcję automatycznej aktualizacji, ale jeśli nie jest to możliwe, musisz sprawdzać okresowo czy nie pojawiła się nowa wersja programu. Ja zalecam aby aktualizacje sprawdzać codziennie. Ale przyjmuje się, aby czas na zaktualizowanie oprogramowania nie przekraczał 72 godzin. I tego się trzymaj.

Program zaktualizujesz pobierając jego nowszą wersję i wykonując czynności jak wyżej – pobrać, porównać sumy kontrolne, wypakować, uruchomić.

Jeżeli program zapewnia automatyczne pobranie nowszej wersji to masz ułatwione zadanie. Prawie wszystko zostanie zrobione automatycznie.

Najważniejsza jest baza danych

W przypadku menadżera haseł najważniejszym plikiem jest jest baza danych twoich haseł. Cała baza jest umieszczona w jednym pliku, który powinieneś przechowywać w bezpiecznym miejscu. Taki plik można przenosić. Jeżeli pliki programu ulegną awarii to możesz pobrać nową wersję programu i nadal używać starego pliku bazy danych. Regularnie twórz kopie zapasowe pliku bazy danych, zwłaszcza jeśli wprowadziłeś do niego nowe dane.

Stosuj dwuskładnikowe uwierzytelnianie np. Private.key

W programie typu menadżer haseł można stosować dwuskładnikowe uwierzytelnianie. Co to oznacza? Poza znajomością hasła do bazy danych musimy wskazać plik klucz, który umożliwi otwarcie bazy haseł. W przypadku, kiedy ktoś pozna nasze hasło to bez poosiadania pliku klucza nie będzie w stanie otworzyć bazy danych naszych haseł. Jest to bardzo dobre dodatkowe zabezpieczenie. Plik klucz to może być np. zdjęcie lub specjalnie wygenerowany przez program (KeePassXC) plik.

Szyfrowanie danych

Dla potrzeb zabezpieczenia danych na dyskach należy albo:

- zaszyfrować cały dysk twardy komputera – niewykonalne bez praw administracyjnych, a nasz przypadek ma w głównej mierze ten problem.

- zaszyfrować pojedynczą partycję – tu też mamy szereg problemów głównie spowodowane tym, że informatycy dużych firm i sklepy składające komputery i instalujące oprogramowanie, nie bawią się w tworzenie osobno partycji systemowej i tej na dane. Poza tym nadal możemy potrzebować uprawnień administratora systemu.

- utworzenie i zaszyfrowanie pojedynczego katalogu na ważne dokumenty – ta opcja jest wykonalna z poziomu konta z ograniczonymi uprawnieniami. Zakładając oczywiście brak dodatkowych zabezpieczeń stosowanych przez administratora.

Najlepszym wyjściem jest utworzenie osobnego katalogu na poufne dane np. deklaracje, wnioski, umowy zawierające dane wrażliwe i inne podobne. Z uwagi na brak dostępu do konta administracyjnego nie możemy wykonać instalacji programu, który, dla potrzeb zaszyfrowania całego dysku twardego, musi zostać zainstalowany. Przy użyciu oprogramowania szyfrującego możemy zabezpieczyć pojedynczy katalog. Ewentualnie można posłużyć się funkcją BitLocker jaką znajdziemy w systemie Windows. Nie wszyscy jednak ufają temu systemowi, dlatego właśnie jest oprogramowanie Open Source.

Szyfrowanie dysku programem VeraCrypt

VeraCrypt to światowa czołówka w szyfrowaniu plików, katalogów i całych dysków twardych. Projekt ten jest całkowicie darmowy w użytkowaniu komercyjnym a o jego skuteczności świadczy fakt, że służby porządku publicznego o trzyliterowych nazwach, starają się od dawna na jego usunięcie z sieci. VeraCrypt jakoś się trzyma i przechodzi pod opiekę kolejnych programistów którzy nie pozwalają umrzeć projektowi.

Uwaga !!!

Pamiętaj, jeśli pracujesz na komputerze gdzie inna osoba ma prawa administratora, to ta osoba może z łatwością przechwycić twoje klucze dostępu i hasła. Nie masz możliwości się przed tym zabezpieczyć dlatego pracując na firmowym komputerze, niech twoją myślą przewodnią będzie wzmocnienie bezpieczeństwa danych twojej firmy. Nie licz na to, że ukryjesz to co robisz.

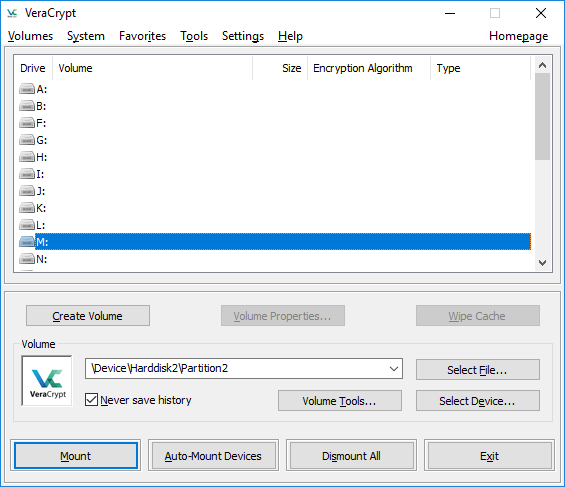

Tworzenie zaszyfrowanego katalogu na dane

Poniżej przedstawię ścieżkę postępowania tworzenia zaszyfrowanego katalogu. Obiecuję opracować serię samouczków o VeraCrypt gdyż ten program ma świetne funkcje ochrony. Samouczki będą omawiały wersję programu dla Windows i Linux.

Opis instalacji programu VeraCrypt w wersji portable macie opisany tutaj. Wszystko przebiega na podobnej zasadzie co instalacja KeePassXC.

Po uruchomieniu programu przejdź w menu do:

Wolumeny / Utwórz nowy wolumen

Pojawi się okno – Kreator tworzenia wolumenów VeraCrypt. Zobaczysz trzy opcje:

- Stwórz zaszyfrowany plik (magazyn)

- Zaszyfruj bez systemową partycję lub dysk

- Zaszyfruj partycję, lub cały dysk systemowy

Oczywiście wybieramy opcję nr 1. Opcjonalnie możemy skorzystać z opcji nr 2 ale dotyczy ona szyfrowania partycji lub dysku. Jako dysk możemy potraktować pamięć USB i w pełni ją zaszyfrować

Klikamy „Dalej” i spośród dwóch opcji

- Standardowy wolumen VeraCrypt

- Ukryty wolumen VeraCrypt

wybieramy opcję nr 1. Nie ma sensu ukrywać zaszyfrowanego katalogu gdyż to co robisz jest jawne dla twojego administratora systemu oraz chodzi nam tylko o zaszyfrowanie danych. Dalej musimy wskazać lokalizację wolumenu, zaznacz opcję Nigdy nie zapisuj historii i kliknij Dalej. Przejdziesz na kartę Opcje szyfrowania . Najlepiej pozostaw wszystkie ustawienia domyślne (więcej o tych ustawieniach będzie w samouczkach). Przechodzisz Dalej i w oknie Wielkość wolumenu podajesz jak duży ma być zaszyfrowany plik. Po przejściu Dalej pojawia się karta Hasło wolumenu.

Ze względu na to, że szyfrujesz dane hasło musi być jak najdłuższe. Program sam zaleca użycie 20-tu lub więcej znaków. Dodatkowo można użyć plików kluczy i opcji PIM. Na razie pominiemy te zagadnienia.

Następuje formatowanie wolumenu. W tym oknie ustaw system plików lub pozostaw ustawienie domyślne. Musisz wykonywać losowe ruchy myszką (w obrębie okna) dla poprawy kryptograficznej siły klucza. Na koniec klikasz w Sformatuj. I koniec.

Aby otworzyć zaszyfrowany plik wybierasz niezajętą literę dysku w oknie VeraCrypt i wskazujesz położenie pliku. Klikasz przycisk Podłącz i wpisujesz hasło. Możesz korzystać z zaszyfrowanego pliku-kontenera. Zaszyfrowany plik pojawi się w oknie Eksplorator plików systemu jako dodatkowa partycja. Po zakończeniu pracy z plikiem, odłączysz go w oknie VeraCrypt przyciskiem Odłącz.

Procedura logowania do systemu i bezpieczne używanie programów

A teraz małe studium przypadku i podsumowanie użycia wcześniejszych zaleceń. Dla zobrazowania całej procedury podaję przykład użycia.

Po włączeniu komputera logujemy się na konto użytkownika systemu. Uruchamiamy menadżer haseł, którego pliki znajdują się na dysku komputera. Wkładamy pamięć USB do komputera po czym wpisujemy hasło szyfrowania – pamięć USB w pełni zaszyfrowana przez VeraCrypt. Po odszyfrowaniu USB wskazujemy plik z bazą danych, wpisujemy hasło oraz wskazujemy plik klucza potrzebny do odblokowania bazy haseł.

Na tym etapie mamy przygotowany system do pracy. Wiem, że ten kto pierwszy raz będzie się stykał z taką metodologią działania, będzie postrzegał całość jako działania niepotrzebne i bardzo komplikujące życie. Zaręczam jednak, że tak wydaje się tylko na początku. Z upływem czasu te czynności wejdą ci w nawyk i nie będą tak uprzykrzające.

Niedoskonała polityka bezpieczeństwa firmy

Należy zwrócić uwagę, że stosując powyższe rozwiązania możemy postępować wbrew polityce bezpieczeństwa firmy. Polityki bezpieczeństwa są na tyle skomplikowane dla zwykłego pracownika, że w przypadku dużej organizacji nie są w stanie zagwarantować bezpieczeństwa na odpowiednio wysokim poziomie. Im wyższy poziom skomplikowania systemu (w tym przypadku wytycznych polityki bezpieczeństwa), tym trudniej go zabezpieczyć. Wynika to z braku wiedzy szeregowego pracownika jak w bezpieczny sposób obchodzić się i chronić dane wrażliwe. Mówiąc wprost, polityka bezpieczeństwa będzie mocno osłabiona aby nie obciążać pracownika dodatkowymi niedogodnościami.

Oczywiście stosując powyższe zalecenia skuteczniej chronimy dane naginając politykę bezpieczeństwa. W dobrej wierze i dla dobra przetwarzanych danych.

Należy się zastanowić, kto ponosi odpowiedzialność w przypadku wycieku czy kradzieży danych z komputera, który nie był dostatecznie zabezpieczony. Administrator, który utworzył i wdrożył skąpą politykę bezpieczeństwa, czy pracownik, który postępował według jej wytycznych.